(fuente: Emboscada y http://porlaanarquia.espivblogs.net/]

Hoy en día, ante tanto desarrollo tecnológico, y ante la evitable pero a veces necesaria* relación que tenemos con ciertas herramientas tecnológicas (como por ejemplo este mismo tipo de espacio virtual), se hace urgente el propagar formas de poder ocupar/explorar/expropiar este ciber-mundo de la manera más segura posible, con el fin de no ser perseguidxs ni dejar huellas que ayuden a dar con nuestra identidad al subir comunicados, al visitar páginas contrainformativas, búsqueda o visitas en internet de contenidos sensibles, etc. Es por ello que a continuación dejamos una guía relativamente básica para evadir la vigilancia en estos espacios. Hoy publicamos esto, luego iremos publicando otros datos/guías sobre seguridad informática y contenidos similares para ir profundizando y poder movernos con mayor seguridad en estas redes que, si bien podemos utilizarlas como herramientas de resistencia e incluso ataque directo, no podemos olvidar que son tecnologías pertenecientes al enemigo, y que ellxs son quienes las van desarrollando, creando nuevos métodos de identificación, seguimiento, intervención, espionajes en la red, etc, por lo que el llamado es a informarse, navegar con precaución, y siempre atentxs a las nuevas jugadas del enemigo en estos y en cualquier territorio, sea físico o virtual.

* Al decir necesaria, realmente no queremos decir a que sea totalmente necesaria, pero si es de alta utilidad (al momento de querer difundir comunicados o reivindicar acciones por ejemplo). Todas las herramientas del enemigo también pueden ser ocupadas para atacar a éste, lo importante es no ceder a las lógicas de la dominación y tener claro que para el día de mañana, la tecnología no debe existir.

fuente:

fuente:

Radio Blackout – Torino

Radio Blackout – Torino Radio Bronka – Barcelona

Radio Bronka – Barcelona Radio Klaxon – ZAD Notre Dame de Landes

Radio Klaxon – ZAD Notre Dame de Landes Police Spies Out of Lives

Police Spies Out of Lives Contrainformación Anarquista

Contrainformación Anarquista Luca Zanette

Luca Zanette The anarchist library

The anarchist library Khimki Forest

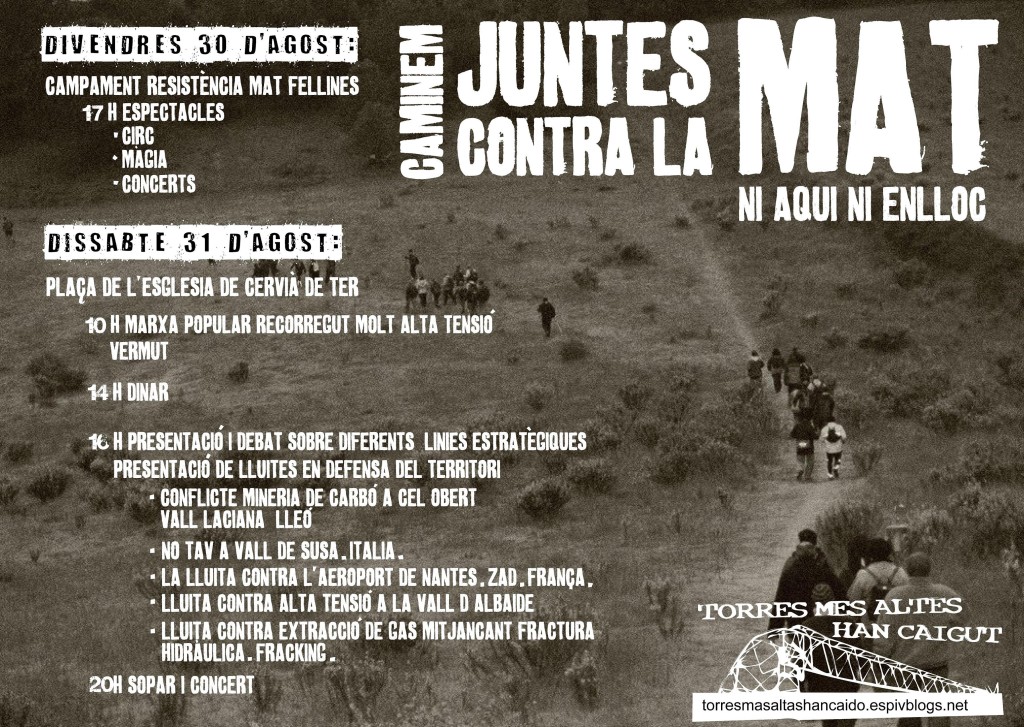

Khimki Forest No Mat Catalunya – Campada

No Mat Catalunya – Campada No THT France

No THT France NoTav

NoTav ZAD – NotreDame de Landes

ZAD – NotreDame de Landes Usurpa!

Usurpa!